La régulation du respect de la loi Informatique, fichiers et libertés par le droit pénal : une épée en bois | Cairn.info

La loi « informatique et libertés protège-t-elle les citoyens contre eux-mêmes ? | «Le blog "informatique et libertés" du CNAM de Paris

Textes RGPD + Loi informatique et libertés de 1978 modifiée - Les Textes / Dalloz - 08/2018 - 1e édition - livre | Editions Dalloz

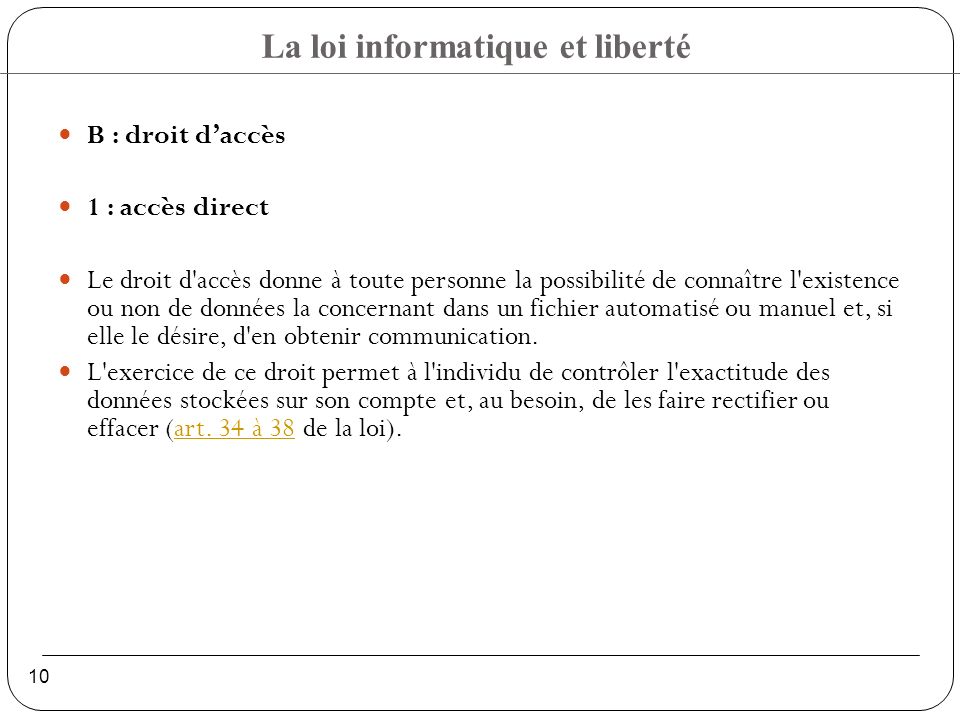

Tout traitement automatisé d'informations nominatives doit, avant sa mise en œuvre, être déclaré ou soumis à l'avis de la CNIL. Introduction I : les formalités. - ppt télécharger

La conservation généralisée des données de connexion viole la constitution - Lexing Alain Bensoussan Avocats